— Article en partenariat

avec pCloud

—

Nous y sommes, après Halloween c’est la période du Black Friday. Le moment idéal pour profiter des offres spéciales et enfin s’inscrire à moindres frais aux services web dont on a besoin. Parce que oui, si vous êtes prévoyant c’est là qu’il faut en profiter, car ces « soldes numériques » sont souvent l’occasion pour les outils de balancer leurs meilleures promos de l’année. Comme pour pCloud aujourd’hui !

Du 20 au 26 novembre 2023, pCloud vous offre un pack exclusif (et en édition limitée) 3en1 : 5 To de stockage + les services pCloud Encryption et pCloud Pass à vie … le tout avec une

remise de 85%

par rapport au prix habituel. Soit 599€ au lieu de 4000.

Et si ce pack ne vous convient pas, une réduction de 76% à 85% est appliquée sur les abonnements individuels à vie classiques : 139€ pour la formule 500 Go (au lieu de 570), 279€ pour le format 2 To (au lieu de 1140) et enfin 890€ pour les 10 To (au lieu de 6000). De quoi faire des économies et améliorer vos cadeaux de noël 😉

Mais tonton Korben,

pCloud

c’est quoi déjà ?

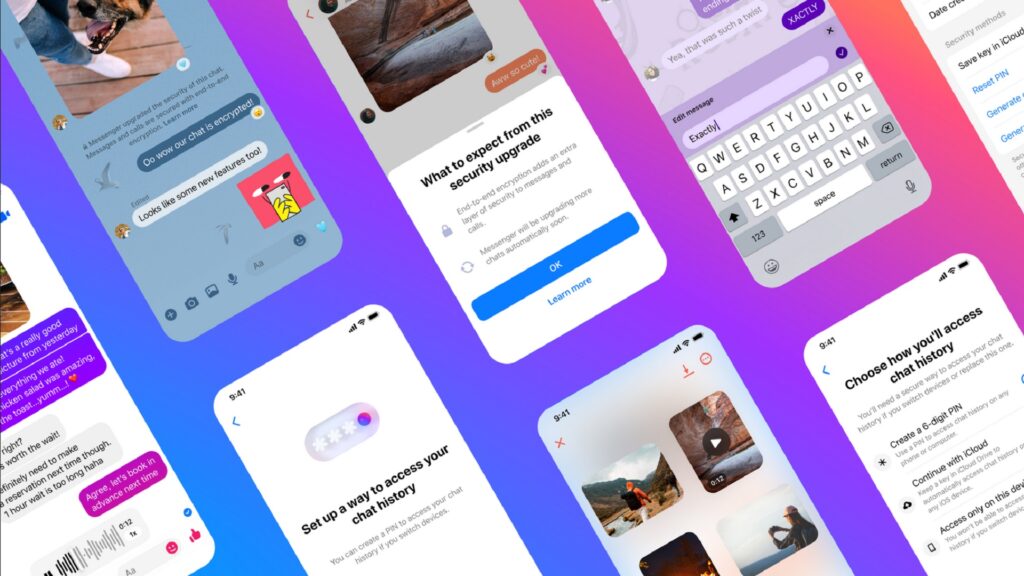

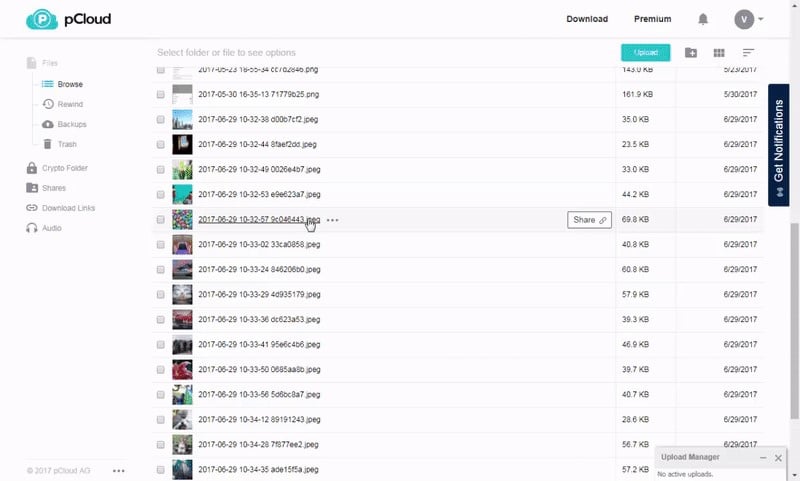

pCloud c’est un service de stockage en ligne (d’où le mot cloud Captain Obvious) qui se veut ultra sécurisé et fiable. Et depuis 10 années qu’ils existent autant dire que la qualité suisse est encore une fois au rendez-vous. C’est d’ailleurs un service que j’utilise personnellement depuis longtemps (un parmi les 19 millions de clients) et je n’ai jamais été déçu jusqu’ici. Autant la sécurité est vraiment le point fort, autant la facilité d’utilisation n’est pas en reste.

Toutes vos informations sont chiffrées de bout en bout (algorithme AES 256 bits, protocole TLS/SSL …), vous pouvez décider de leur lieu de stockage (2 datacenters dédiés, aux USA et au Luxembourg), plusieurs backups sont créés à chaque modification (au moins 5) et les lois suisses concernant la protection des données sont parmi les plus sévères au monde. Ils respectent bien entendu tout ce qui touche au RGPD, disposent de normes ISO 9001, 27001, & co. Que des bons points. Avec le petit bonus que la taille maximale d’un fichier n’est pas limitée (contrairement à d’autres).

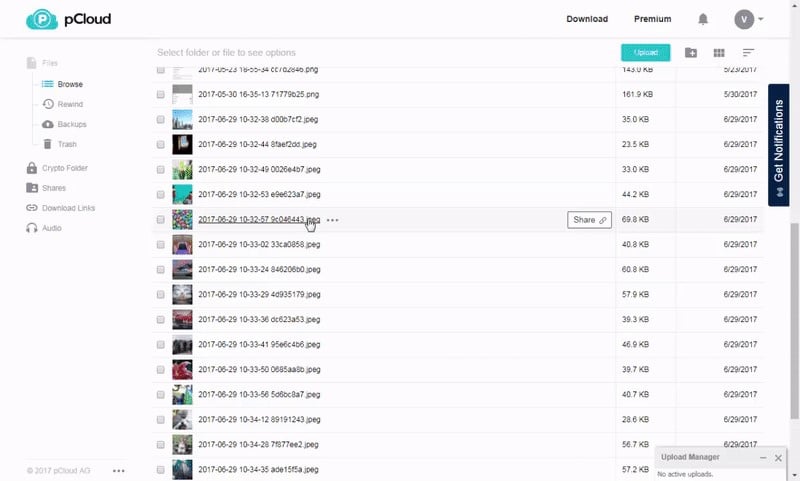

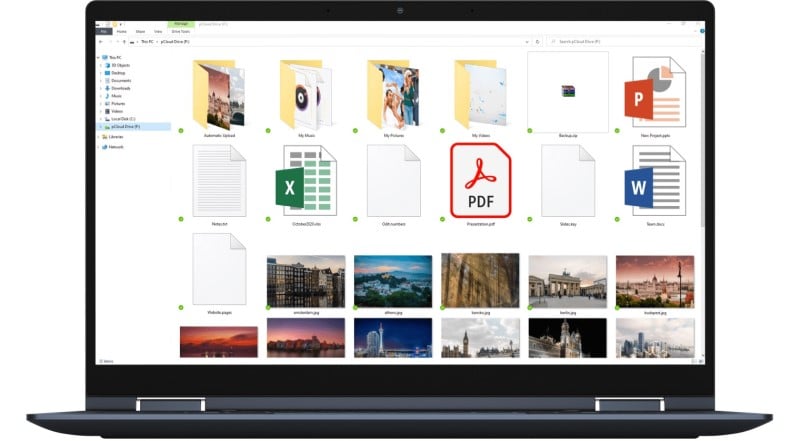

Vous me connaissez, j’aime tester des tas de trucs à gauche et à droite, bidouiller avec différents formats de fichiers, coller des mémos partout, etc. Et bien pCloud me permet de tout organiser (texte, audio, vidéo, image, PDF, multimédia …) et surtout de sauvegarder et synchroniser automatiquement depuis mes différentes machines (pCloud backup). Il supporte même des services extérieurs comme Dropbox, One Drive, Google Drive ou encore Facebook et possède une app de bureau (pCloud Drive). Vous configurez l’outil et ensuite vous l’oubliez !

Au niveau des 2 options à vie incluses dans le pack exclusif, vous aurez accès à

pCloud Encryption

et

pCloud Pass

.

Comme son nom l’indique, la première est dédiée à la sécu. Elle vous permettra de chiffrer vos données directement sur votre machine, avant même de vous connecter à

votre compte pCloud

. C’est donc vous qui allez chiffrer en local avant de les envoyer, plutôt que de laisser pCloud le faire pour vous lors de l’upload. Une couche de sécurité supplémentaire, car vous êtes le seul à détenir la clé de chiffrement.

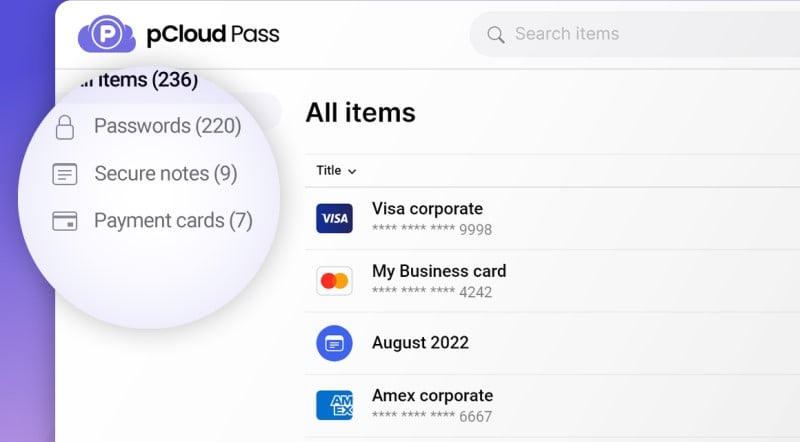

Quant à

pCloud Pass

c’est la petite nouvelle fonctionnalité de ces derniers mois. Il s’agit tout simplement d’un

gestionnaire de mots de passe

universel qui va sécuriser vos différents identifiants de connexion. Je parle d’universel dans le sens ou il fonctionnera avec n’importe quel système d’exploitation, navigateur ou appareil (desktop, mobile, tablette …). Vous trouverez même un générateur automatique de mots de passe, pour ceux qui n’ont pas d’imagination ou la flemme, ou encore la possibilité de partager certains d’entre eux avec des amis.

Donc pour résumer, pCloud va vous servir à :

-

créer et mémoriser des mots de passe sécurisés

-

sauvegarder et organiser automatiquement tous vos fichiers

-

chiffrer vos données sur le service ou directement sur votre machine

-

synchroniser vos différents appareils

-

cela sur n’importe quel OS (Windows, Linux, macOS/iOS, Android)

-

tout en respectant les lois les plus sévères concernant le respect de la vie privée des utilisateurs

En 10 ans d’existence, ils n’ont jamais été pris en défaut. Si vous voulez tester la version gratuite, elle propose déjà 10 Gigas ce qui est suffisant pour vous rendre compte de comment ça fonctionne.

N’oubliez pas que l’offre est valable uniquement entre le 21 et le 26 novembre, ne ratez pas le coche 😉

chevron_right

chevron_right