— Article en partenariat

avec Incogni

—

Dans mon dernier article sur Incogni je me suis surtout focalisé sur comment l’outil pouvait vous aider à

faire respecter votre vie privée en ligne

. Mais est-ce la seule chose que vous pouvez faire ? Bien sûr que non. Et aujourd’hui je vais vous proposer

quelques actions quotidiennes

que vous pouvez mettre en place pour vous protéger sur le long terme.

Avant de commencer, j’insiste juste sur le fait que chaque jour lorsque vous surfez sur le web, que vous utilisez des applications, etc. vos données sont récupérées. C’est comme ça. Et même par des services fiables cela peut créer des problèmes. Ils peuvent se faire hacker leur base de données, des employés peuvent les revendre en soum soum ou la société peut décider de faire un rab de moula en la revendant une fois qu’elle a fermé ses portes. Bref tout atterrit

chez des data brokers qui collectent toutes ces infos

et les revendent à prix d’or. Parfois ces data brokers rachètent même des sites en perdition, juste pour disposer de la collecte de données qui a été réalisée (à des fins légitimes) pendant des années.

Et même sans ça, vos données personnelles se retrouvent parfois disponibles en toute connaissance de cause. Par exemple sur des sites de fiches d’entreprise lorsque vous créez une société, ou dans les fichiers PDF d’un listing de diplômés d’une école, de chercheurs dans une étude, etc.

Bref nous sommes

tous et toutes les vaches à lait de cette industrie

. De manière directe ou au moins via les personnalités que nous nous créons en ligne (qui finissent par nous ressembler au final). Et s’il est difficile de supprimer à 100% toutes nos traces numériques (surtout que la plupart du temps nous ne sommes même pas conscients d’où elles circulent), il existe quelques possibilités pour limiter notre exposition.

1) Ne créez pas de compte si ce n’est pas nécessaire

Bon je sais, vous allez me dire que c’est obvious. Je sais que ce n’est pas votre cas, mes lecteurs adorés ont un QI supérieur à la moyenne. Mais qui ne connait pas une personne qui s’ouvre un compte sur un e-commerce quelconque pour commander un objet pas cher et va ensuite laisser son compte existant pendant des années ? Peut-être qu’en se demandant au départ si l’objet en question est vraiment utile, le compte n’aurait jamais eu besoin d’être créé.

Est-ce qu’ouvrir un 4e compte Instagram pour publier uniquement les photos de la tortue de compagnie est vraiment utile ? À vous de voir. Et si c’est le cas, passez au point suivant lorsqu’il ne vous est plus d’aucune utilité.

Dans le même esprit, ne donnez pas votre téléphone sans raison. Aussi bien dans les applis mobiles que dans les magasins physiques (si on vous les demande parfois ce n’est que dans un seul but : vous balancer de la pub).

2) Fermer et supprimer vos comptes inutilisés

Je sais que vous avez déjà pensé à ce point. Mais êtes-vous vraiment un bon élève ? Vous êtes certain qu’il n’y a pas un petit compte non utilisé depuis 2 ans et que vous gardez parce que la flemme de retrouver le mot de passe ? Ou parce qu’on ne sait jamais, vous pourriez en avoir besoin un jour ?

La question de la vie privée était beaucoup moins présente il y a 10 ans. Combien ont toujours des infos (ne serait-ce que l’email) sur des sites abandonnés comme MySpace, Flickr, StumbleUpon ou que sais-je ? À partir du moment où votre adresse mail est quelque part, elle pourra servir à des gens pour vous bombarder de spams (selon les estimations 97% des adresses mail en reçoivent). Pire, imaginez qu’il y a 10 ans vous aviez un Skyblog avec une photo gênante et que l’on parvienne à recouper l’info avec votre adresse mail toujours active aujourd’hui ?

C’est parfois bien caché dans les options, il faut parfois envoyer un mail personnalisé, etc., mais prenez le temps de le faire. Vous pouvez vous aider d’un site comme

Just Delete Me

.

Combien recevez-vous de communications commerciales que vous ne lisez jamais ? Est-ce que toutes les newsletters que vous recevez sont vraiment importantes ? Etc. Je suis sûr qu’il y a moyen de limiter ça.

3) Renforcez la vie privée sur les réseaux sociaux

Là encore ça semble logique, mais beaucoup ne prennent pas le temps d’effectuer les quelques clics nécessaires. Surtout que les réseaux sont sans doute LA source de récolte numéro 1 à l’heure actuelle. Lorsque vous partagez votre localisation, balancez une photo d’un endroit que vous visitez, parlez sans arrêt avec une même personne, etc. il n’est pas très compliqué pour les algorithmes de vite se faire une image assez précise de vous, de vos préférences et de qui sont vos proches.

Et c’est d’autant plus le cas lorsque vous connectez les services entre-eux (en vous connectant à des sites tiers avec vos identifiants Google ou Facebook par exemple), là ce sont tous les services interconnectés qui peuvent accéder à vos données. Les réseaux sociaux tirent littéralement leurs bénéfices des publicités ciblées. Et pour en tirer le meilleur afin que leurs pubs soient les plus rentables possibles ? Il leur faut accéder au max de vos infos, bingo. Donc les paramètres de protections par défaut sont (trop) souvent permissifs.

À vous de limiter tout ça : ne pas laisser votre profil visible publiquement, retirer la géolocalisation, limiter qui a le droit de voir quoi, ne pas accepter la publicité ciblée, refuser les contenus supplémentaires, faire attention lorsque vous prenez des gens ou des lieux en photo, ne pas interconnecter les services, limiter au maximum les extensions, etc. Il y a quelques semaines je vous ai fait un petit guide pour

disparaitre de Google

, ça pourrait vous servir.

Ce n’est pas non plus une mauvaise idée de supprimer vos anciens posts/tweets/photos, etc. s’ils n’ont plus rien à faire dans votre profil.

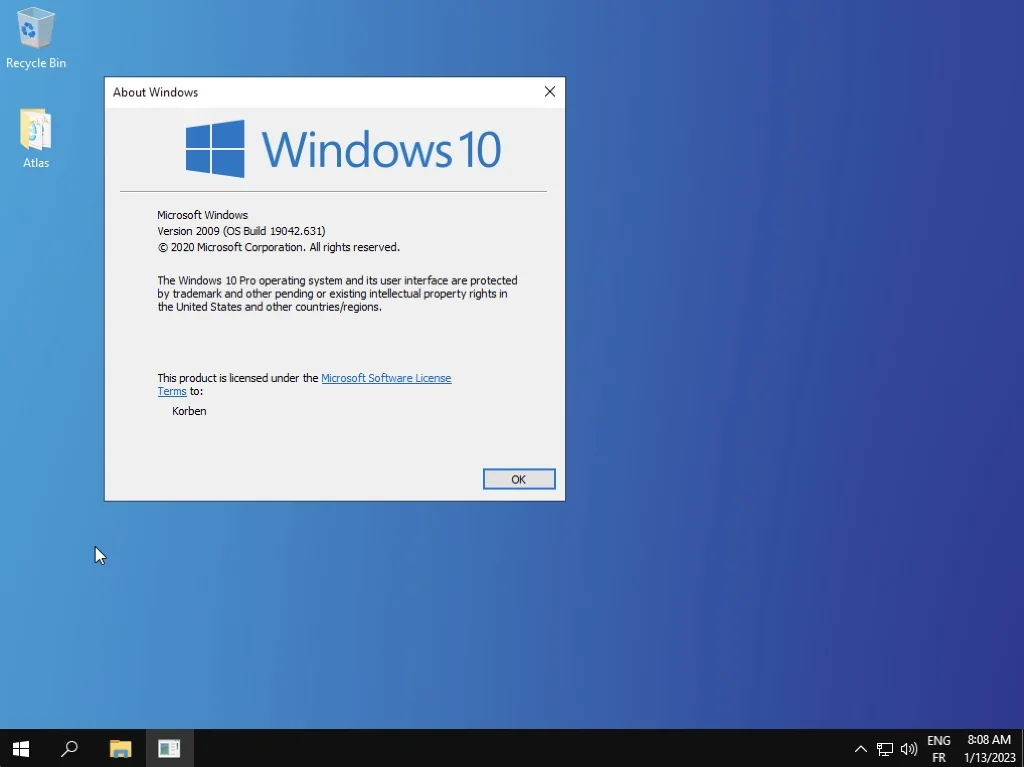

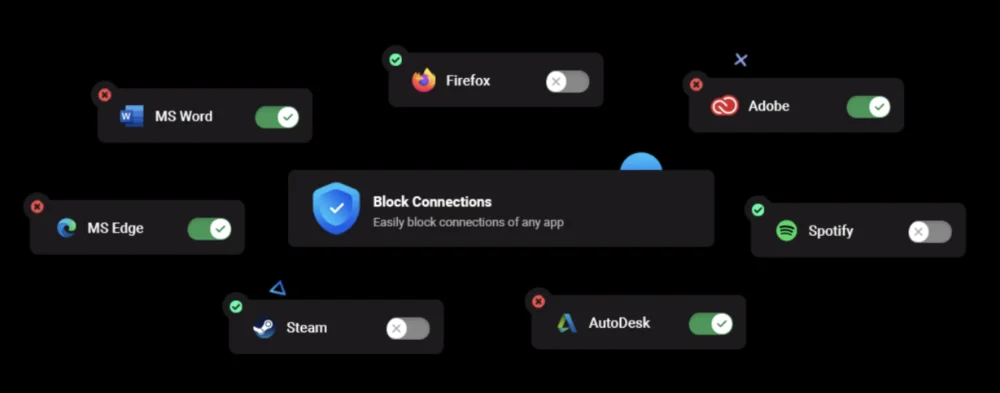

4) Utilisez un navigateur web respectueux

Désinstallez Google Chrome, Microsoft Edge, Apple Safari & Co. Privilégiez Brave, Firefox ou Tor Browser qui sont les 3 navigateurs les plus sécurisés à ce niveau. Laissez-les faire le plus gros du travail de prévention, ils bloquent par défaut de nombreux traqueurs, les profils comportementaux, etc. Pour Tor il faut quand même mentionner que certains FAI (si pas tous) vont vous brider le débit dès qu’ils se rendront compte que vous l’utilisez. Mais, quel que soit celui que vous choisissez, continuer à limiter le nombre d’extensions installées.

Et si vous voulez voir ce qui transparait avec votre navigateur actuel, il existe des sites

comme celui-ci

. Après sachez que même avec un bon navigateur, même avec un VPN, même avec Tor, etc. vous laisserez des bouts de traces.

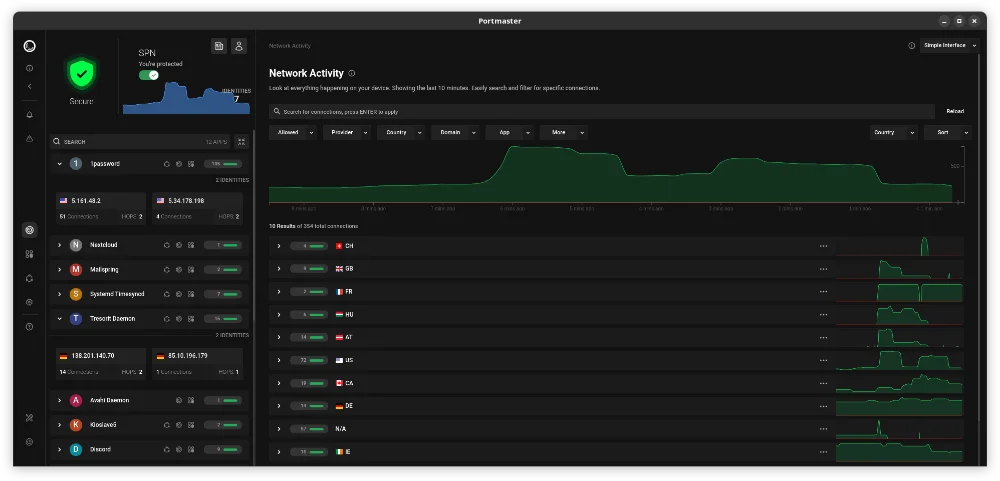

5) Retrouvez et faites supprimer vos infos chez les data brokers

Maintenant que vous avez limité au mieux la future récolte de vos données, comment faire pour celles qui trainent déjà sur la toile ? Il faudrait pouvoir retrouver tous les data brokers qui disposent de ces données, cela éviterait qu’ils puissent continuer à les revendre. Si certains sont très connus (Spokeo, WhitePages …) pour d’autres, il est très compliqué de remonter jusqu’à eux. Si vous recevez un email de scam, un coup de fil marketing, etc. comment savoir d’où ces gens ont obtenu vos infos ? Et lorsque vous avez fait ce travail digne de l’inspecteur Derrick il faut encore obtenir du data broker qu’il supprime ce qui doit l’être. Multipliez cela par des dizaines de brokers et vous pouvez faire une croix sur vos soirées pour les 3 prochains mois.

C’est là qu’intervient un service

comme Incogni

.

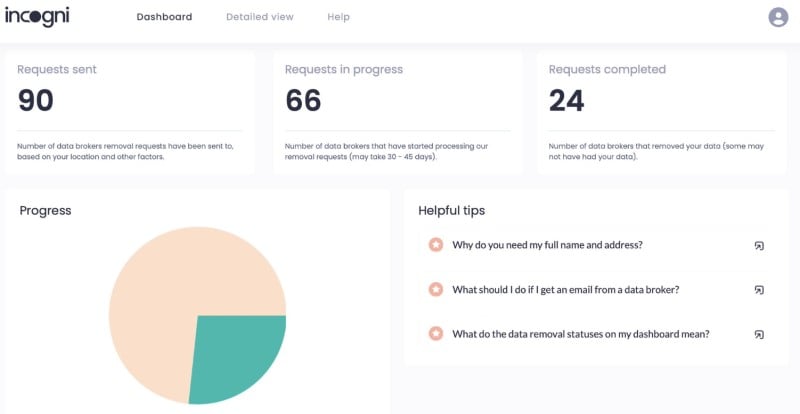

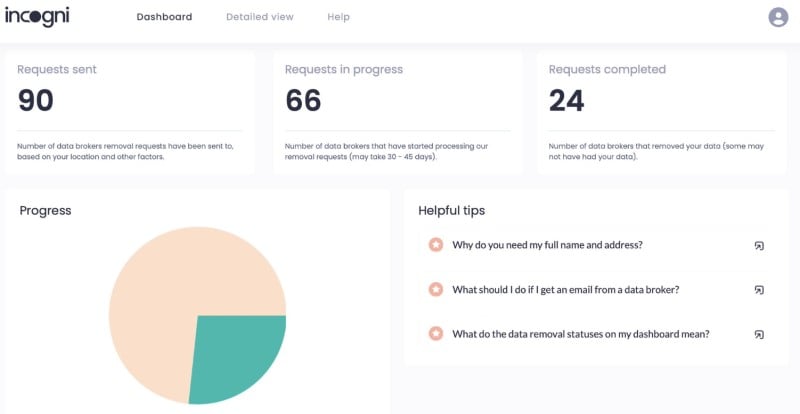

Il vont faire le gros du travail pour vous. Déjà en répertoriant chez quels data brokers vos données personnelles se retrouvent, ensuite en les contactant à votre place pour qu’ils suppriment ces données et ensuite en faisant un suivit pour s’assurer qu’elles ne réapparaissent pas dans les prochaines années. Et si les brokers ne répondent pas aux demandes, Incogni va les relancer jusqu’à ce que ce soit fait. Qu’ils soient contactés par un service dont c’est la spécialité ou par le mail dindon63@gmail.com de Mr Machin , ça risque de faire une différence 😉

Si vous avez pas mal bourlingué sur le web depuis de nombreuses années et avec une identité figée (même adresse mail, même numéro de téléphone, mêmes services utilisés …), votre profil doit être assez précis et répandu. Pour moins de 6€/mois, la solution Incogni fera le nécessaire et vous tiendra au courant étape par étape via son tableau de bord. J’ai d’ailleurs

testé Incogni en détail

pour vous montrer comment cela se passe.

Pour résumer un peu tout ça, il faut avoir une bonne hygiène numérique au quotidien. Et lorsque les choses ont pris une certaine ampleur (ou que l’on prend seulement conscience de l’importance de faire respecter sa vie privée) il y a des services comme Incogni pour nous épauler. Bref nous ne sommes pas sans ressources.

chevron_right

chevron_right