-

chevron_right

chevron_right

Les forces de police européennes font bloc contre le chiffrement de bout en bout

news.movim.eu / JournalDuGeek · Yesterday - 12:09

chevron_right

chevron_right

Les forces de police européennes font bloc contre le chiffrement de bout en bout

news.movim.eu / JournalDuGeek · Yesterday - 12:09

chevron_right

chevron_right

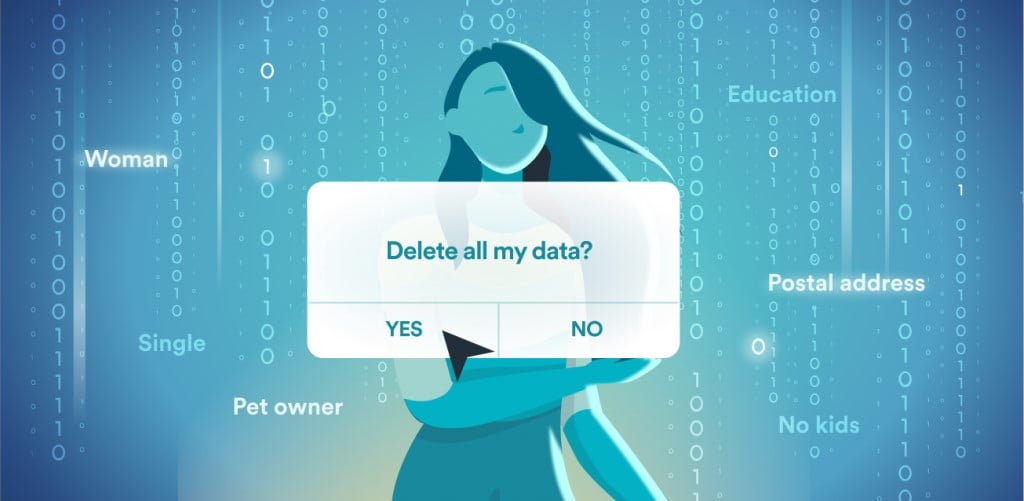

Quels sont les différents types de data brokers et comment lutter ?

news.movim.eu / Korben · Yesterday - 08:00 · 7 minutes

— Article en partenariat avec Incogni —

Ah, les data brokers, ces entreprises mystérieuses dont on entend parler à peine plus souvent que de la météo sur Pluton (jamais en gros). Pourtant, ces entités obscures ont les mains (ou plutôt les serveurs) pleines de données, récoltées dans les plus sombres recoins numériques. J’ai déjà abordé le sujet sur ce site, mais comment opèrent-ils concrètement ? Voyage dans les entrailles du web pour percer le mystère des data brokers et comment lutter avec l’aide d’Incogni.

Les data brokers , ce sont un peu les fantômes du cyberespace. On les connait rarement de nom, mais ils traquent nos traces numériques comme des chasseurs de primes à la recherche d’informations. Ils collectent des données de toutes sortes, du registre foncier à notre historique d’achat en passant par nos profils sociaux et nos activités en ligne. Une fois leur butin amassé, ils compilent le tout pour dresser un portrait-robot le plus précis possible et le revendent ou le partagent avec des tiers. Faisant de notre petite personne la cible d’un jeu de piste numérique. Tout ça pour quelques brouzoufs (enfin quelques … parfois ça peut se compter en centaines voire milliers d’euros). Le marché de la data étant en pleine phase d’expansion, ce marché juteux devrait quasiment doubler d’ici la fin de la décennie pour atteindre plus de 450 milliards de $.

Et oui, contrairement à ce que vous pensez peut-être, tous les data brokers ne sont pas tous taillés dans le même moule. Ils offrent une variété de produits aux acheteurs. Cela va des informations financières à votre santé personnelle, en passant par le marketing et la publicité. Voici un petit tour d’horizon des espèces les plus répandues qui peuplent cet écosystème obscur.

Vous vous souvenez de ces annuaires téléphoniques épais et lourd comme un parpaing ? Eh bien ce type de broker fait la même chose, mais en version 2.0. Ils vous permettent de fouiller dans les profils d’autres consommateurs, de retrouver d’anciens amis ou de déterrer des secrets bien enfouis. Et pas besoin de sonner à leur porte pour qu’ils vous livrent leurs trouvailles, tout est en ligne et à portée de clic. Sans doute les brokers les plus visibles pour tous. Notamment accessibles sur des sites comme PeekYou, Spokeo ou White Pages. Une sorte de niveau 1 de l’espionnage, la base.

C’est un peu comme la cour de récré pour les marketeurs. Ils segmentent les consommateurs en fonction de leur comportement et de leurs préférences, offrant des cibles sur un plateau d’argent aux annonceurs. Ils peuvent même enrichir nos profils avec des informations supplémentaires pour un ciblage ultra-précis (comme les géolocalisations ou le groupe ethnique). C’est pas cool, mais limite ce sont quasi les moins dangereux de l’histoire.

Si je vous cite des noms comme Experian, Equifax et Transunion il y a de grandes chances que cela ne vous dise rien. Pourtant, imaginez-les comme les trois mousquetaires de la data financière. Ils rassemblent tout ce qui s’y rapporte, que ce soit des rapports de crédit, des historiques de paiement et des informations sur les comptes débiteurs. Leur but ? Vendre les données aux institutions financières afin que celle-ci puisse prendre des décisions. Ils sont régis par diverses lois (notamment en Europe), mais ça ne les empêche pas de jouer les acrobates avec nos données. Un exemple concret ? Si l’on vous refuse un crédit de manière répétitive sans que vous compreniez trop pourquoi, c’est peut-être parce que les banques ont en stock vos précédents comportements et qu’ils n’ont pas assez confiance.

Ces petits malins détectent les différentes fraudes que vous auriez pu commettre et vérifient les identités des clients en un clin d’œil. Avec des outils sophistiqués, ils peuvent traiter des millions de transactions par heure, gardant un œil vigilant sur nos activités et notre historique. Nos remboursements de crédit, nos salaires, les attestations ou amendes reçues, les découverts et autres agios, etc.

Ah, la santé, un sujet cher à nos cœurs et à nos portefeuilles. Ces brokers traquent par exemple nos achats de médicaments en vente libre, nos recherches sur les symptômes d’une maladie, nos abonnements à des magazines de santé, l’installation de certaines applications, etc. Ils vendent alors ces informations à des compagnies pharmaceutiques et d’assurance santé, faisant de notre bien-être une marchandise à échanger.

Vous vous demandez peut-être comment ces brokers mettent la main sur nos données. Eh bien, c’est un peu comme un jeu de piste géant, avec des indices cachés dans tous les coins du web, parfois là où l’on ne s’y attend pas (voir mon article sur les différents leaks du milieu de l’automobile ).

Les gouvernements sont généreux avec nos informations, fournissant des données sur tout, des naissances aux décès en passant par les permis de conduire. Les data brokers se servent à pleines mains dans ce buffet à volonté de données publiques, construisant des profils détaillés sans jamais nous demander notre avis. Et je ne parle même pas de ces derniers mois ou les organismes officiels de notre cher gouvernement sont entrés en mode « grande braderie » (fuites France Travail, Urssaf, etc.). Servez-vous ma bonne dame, 80% de la population française est à portée de clavier, livrée de bon coeur.

Les entreprises aussi sont des donneurs généreux. Elles fournissent des historiques d’achat, des données de garantie et même des informations de carte de fidélité. Et comme un bon ami qui prête sans jamais demander à être remboursé, elles donnent tout ça gracieusement aux data brokers, qui se régalent sans se poser de questions.

Nos vies numériques (ou tout du moins une partie) sont des sortes de livres ouverts pour les data brokers. Ils parcourent nos profils sociaux, nos messages sur les forums et nos commentaires sur les blogs pour trouver des indices sur nos vies. Des enquêteurs privés, mais avec des algorithmes à la place de loupes. Le point positif c’est qu’au moins sur cet aspect nous avons notre mot à dire. Nous pouvons limiter les informations que nous partageons, utiliser des identités alternatives, sécuriser et chiffre nos échanges, etc.

Et enfin, il y a le traçage en ligne, la cerise sur le gâteau des data brokers. Avec des cookies et des identifiants publicitaires, ils suivent nos moindres mouvements sur le web, collectant des informations sur nos habitudes de navigation et nos achats en ligne, récupèrent la liste des applications que nous utilisons, etc. Comme si Big Brother avait embauché des paparazzis pour nous suivre partout où nous allons. Mais là encore nous avons une part de responsabilité et nous pouvons agir de manière proactive (navigateur sans traqueurs, VPN …).

Peut-être, mais cela peut éventuellement changer. Ils sont partout, ils savent tout, et nous, on est là, à ne pas trop savoir quoi faire. Mais nous pouvons décider d’au moins leur donner du fil à retordre. Déjà en faisant attention à ce que nous partageons en ligne, en utilisant les bons outils, etc. Et en faisant appel à un service comme Incogni pour tout ce qui est déjà dans la nature et que l’on ne peut rattraper.

Incogni , le désormais bien connu outil de Surfshark, propose un abonnement pour vous aider à nettoyer les données personnelles des bases de données des courtiers en données et des entreprises qui les stockent. Basé sur des réglementations comme le RGPD en Europe et la CCPA en Californie, Incogni impose aux courtiers en données de supprimer les informations des utilisateurs. Ces données peuvent être des choses comme vos noms, adresses, numéros de téléphone, etc.

Son gros avantage est de tout automatiser. Vous n’avez pas besoin de contacter chaque broker pour lui demander de vous supprimer de sa base de données. Incogni va le faire pour vous et surtout, va s’assurer que le retrait perdure. Un autre aspect intéressant du tableau de bord de l’outil est que vous allez visionner très rapidement les différents niveaux de dangerosité des courtiers. Mais aussi de connaitre le champ d’action de chacun d’entre eux et si vous trainez plutôt du côté des données de santé ou de la publicité.

Concrètement pour voir comment cela se passe, je vous redirige vers mon test Incogni sur une période d’un an. On va dire que le gros du travail se fait sur les 3 premiers mois, et qu’ensuite les récalcitrants finissent pas craquer au fil des relances du service. En ce moment ce dernier est d’ailleurs à moins de 95€ TTC par an, environ 7.8€/mois.

chevron_right

chevron_right

EB corbos Linux – Le premier OS open source certifié pour l’automobile

news.movim.eu / Korben · 2 days ago - 17:13 · 3 minutes

Figurez-vous qu’ Elektrobit , le géant allemand de l’électronique automobile, vient de nous pondre un truc qui va faire plaisir aux fans de libre : EB corbos Linux , le premier système d’exploitation open source qui respecte les normes de sécurité les plus pointues du monde de la bagnole.

En gros, les constructeurs en ont marre de se trimballer des kilomètres de câbles et des centaines de boîtiers noirs dans leurs caisses-. L’idée, c’est de tout centraliser sur quelques « super ordinateurs » qu’ils appellent des « plateformes de calcul haute performance ». Et chacun gère son domaine : la conduite, l’info-divertissement, les aides à la conduite… Bref, ça simplifie le bordel et ça permet de faire évoluer les fonctionnalités sans toucher au hardware.

Le hic, c’est que tout ce bazar logiciel doit être hyper sécurisé. Parce que si votre autoradio plante, c’est pas bien grave, mais si c’est votre direction assistée qui décide de partir en vacances, bonjour les dégâts ! C’est là qu’ EB corbos Linux entre en scène.

Grâce à son architecture unique, ce système d’exploitation prend Linux et le rend compatible avec les exigences les plus draconiennes en matière de sécurité automobile, genre les normes ISO 26262 et IEC 61508 en utilisant un hyperviseur et un système de monitoring externe qui valide les actions du noyau. En gros, Linux peut continuer à évoluer tranquillou sans compromettre la sécurité.

Comme cette distrib est basé sur du bon vieux Linux, il profite de toute la puissance de l’open source. Genre les milliers de développeurs qui bossent dessus, les mises à jour de sécurité en pagaille, la flexibilité, la rapidité d’innovation… Tout ça dans une distrib’ véhicule-compatible, c’est quand même cool. En plus, Elektrobit a développé ce petit miracle main dans la main avec l’équipe d’ingénieurs d’Ubuntu Core chez Canonical. Autant dire que c’est du lourd !

Elektrobit a pensé à tout puisqu’ils proposent même une version spéciale pour les applications critiques, genre les trucs qui peuvent tuer des gens s’ils plantent. Ça s’appelle EB corbos Linux for Safety Applications , et c’est le premier OS Linux à décrocher la certification de sécurité automobile auprès du TÜV Nord.

Mais le plus cool, c’est qu’avec cet OS , vous pouvez laisser libre cours à votre créativité de développeur automobile. Vous voulez intégrer les dernières technos de conduite autonome, d’intelligence artificielle, de reconnaissance vocale… Pas de problème, Linux a tout ce qu’il faut sous le capot.

Imaginez que vous bossiez sur un système de reconnaissance de panneaux pour aider à la conduite. Avec ça, vous pouvez piocher dans les bibliothèques open source de traitement d’image, de machine learning, etc. Vous adaptez tout ça à votre sauce, en respectant les contraintes de sécurité, et voilà ! En quelques sprints, vous avez un truc qui déchire, testé et approuvé pour la route. Et si un autre constructeur veut l’utiliser, il peut, c’est ça la beauté de l’open source !

Autre exemple, vous voulez développer un système de monitoring de l’état de santé du conducteur, pour éviter les accidents dus à la fatigue ou aux malaises. Là encore, EB corbos Linux est votre allié. Vous pouvez utiliser des capteurs biométriques, de l’analyse vidéo, des algorithmes de détection… Tout en étant sûr que votre code ne mettra pas en danger la vie des utilisateurs.

Bref, vous l’aurez compris, c’est le meilleur des deux mondes avec d’un côté, la puissance et la flexibilité de Linux, de l’open source, de la collaboration à grande échelle et de l’autre, la rigueur et la sécurité indispensables au monde automobile, où la moindre erreur peut coûter des vies.

chevron_right

chevron_right

Sur Android, ces apps de messagerie sont des malwares espions

news.movim.eu / JournalDuGeek · 3 days ago - 12:34

chevron_right

chevron_right

Paris teste la vidéosurveillance algorithmique, mais c’est quoi au juste ?

news.movim.eu / JournalDuGeek · 4 days ago - 13:07

Qui doit avoir un QR Code pour les JO de 2024 ?

news.movim.eu / Numerama · 5 days ago - 15:19

La plateforme pour obtenir un laissez-passer dématérialisé doit ouvrir en mai 2024. Elle sera incontournable pour avoir un QR Code qui sera réclamé à l'entrée de certains périmètres sécurisés, durant les Jeux olympiques de Paris.

chevron_right

chevron_right

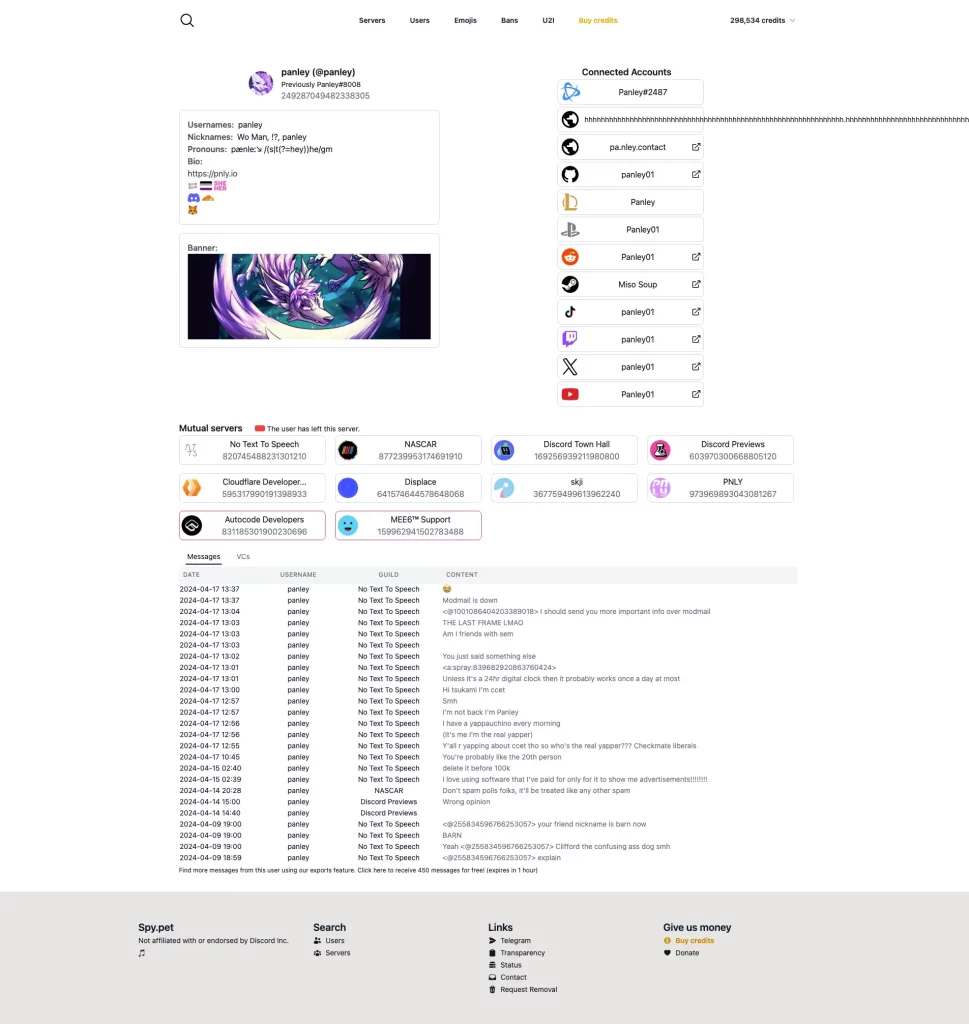

Discord – Vos données sont collectées en masse et revendues en ligne !

news.movim.eu / Korben · 6 days ago - 06:03 · 2 minutes

Attention, ça va faire mal surtout si vous pensiez que vos conversations sur Discord étaient à l’abri des regards indiscrets. Désolé de casser l’ambiance, mais c’est loin d’être le cas.

Un petit malin a eu la bonne idée de créer un service en ligne baptisé « Spy Pet » qui s’amuse à aspirer en masse les données des serveurs Discord dont vos messages publics, les canaux vocaux que vous rejoignez, et les données liées à votre activité sur les différents serveurs. Et le pire, c’est que ces données sont ensuite revendues à bon prix (5$) à qui veut bien les acheter . De quoi être un brin parano !

Normalement, avec Discord, notre activité est éparpillée façon puzzle sur tout un tas de serveurs, et personne à part Discord lui-même ne peut voir ce qu’ont fait sur la plateforme dans son ensemble. Mais avec Spy Pet, n’importe qui peut potentiellement mater une partie de vos faits et gestes numériques pour une poignée de dollars. Le site se targue de pister plus de 14 000 serveurs et d’avoir en stock pas moins de 3 milliards de messages , de plus de 600 millions de comptes, mais difficile de vérifier ces chiffres.

Finalement, Discord n’est pas aussi privé qu’on pourrait le croire puisque les messages postés publiquement sur les serveurs sont à la merci du premier scraper venu. Heureusement, tout n’est pas perdu. Pour limiter les dégâts, voici quelques conseils :

Et surtout, partez du principe que tout ce que vous postez publiquement sur Discord peut potentiellement être vu par n’importe qui . Ça vaut pour tous les services en ligne d’ailleurs.

Bref, restez vigilants, sécurisez vos serveurs et réfléchissez avant de poster des trucs trop perso sur Discord ! Et si vous tenez vraiment à ce que vos échanges restent privés, passez plutôt par des apps de messagerie sécurisées de bout en bout, genre Signal ou Telegram. Ça évitera les mauvaises surprises !

chevron_right

chevron_right

Utiliser son GPS de smartphone au volant est-il interdit ?

news.movim.eu / JournalDuGeek · 7 days ago - 17:33

chevron_right

chevron_right

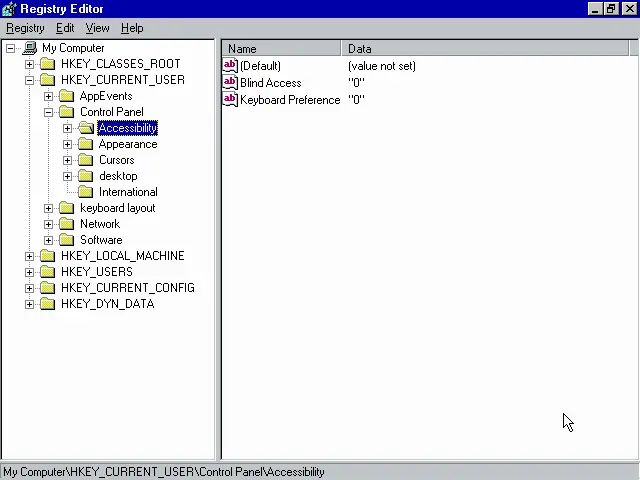

Mateusz Jurczyk – L’expert en sécurité qui a exploré la base de registre Windows pour y trouver des failles

news.movim.eu / Korben · 7 days ago - 16:08 · 3 minutes

Mateusz Jurczyk , un nom qui ne vous dit peut-être rien, mais retenez-le bien, car le bonhomme est fort. Ce chercheur en sécurité bien intentionné bosse pour Google Project Zero , une équipe de choc qui traque les failles dans tous les recoins depuis des années déjà. Et pendant quasi 2 ans, de mai 2022 à décembre 2023, il s’est lancé le défi d’ausculter un des organes les plus vitaux de Windows : sa base de registre .

Pour ceux qui débarquent, le registre, c’est un peu le cerveau de Windows. Une méga base de données qui stocke tous les réglages, options et préférences du système et des applis, organisés de manière hiérarchique avec des clés, des sous-clés et des valeurs. Bref, un truc super sensible et stratégique. Si un pirate arrive à mettre ses mains là dedans, bonjour les dégâts !

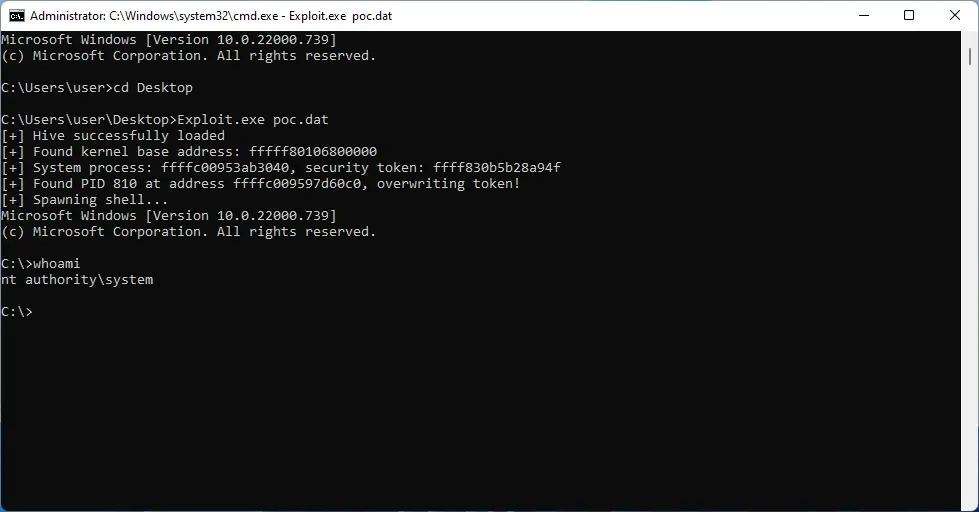

Mais notre Mateusz, c’est pas le genre à se dégonfler. Armé de ses outils et de ses connaissances en reverse engineering , il a plongé dans les millions de lignes de code de ce monolithe vieux de 30 ans et croyez-moi, il a frappé fort : pas moins de 50 failles critiques déterrées, dont 39 qui permettent une élévation de privilèges ! En gros, la totale pour passer de simple clampin à admin suprême sur une machine.

La force de son taf, c’est d’avoir exploré des endroits de la base de registres que personne n’avait vu avant. Des trucs bien planqués comme la récupération des transactions avortées, le chargement de ruches extraites ou les bails de virtualisation du registre (une fonctionnalité qui permet aux vieilles applis de tourner sans broncher sur les Windows récents). Bref, un vrai boulot de fourmi avec une grosse dose de persévérance.

Et le plus flippant, c’est que la moitié de ces failles seraient plutôt faciles à exploiter notamment via des techniques de corruption de mémoire ou de cassage des garanties de sécurité comme les ACL (les listes qui contrôlent qui a le droit de faire quoi dans le registre). Pour vous donner une idée, Mateusz a même créé des exploits de démo pour deux vulnérabilités, montrant comment détourner le registre à son avantage.

Heureusement, c’est un White Hat avec un grand cœur et toutes ses trouvailles ont été balancées en temps et en heure à Microsoft via le programme de divulgation responsable de Project Zero. Les ingés de Redmond ont évidemment remédié au boxon en patchant, avec des délais moyens de correction de 80 jours. Vous pouvez donc souffler !

Mais l’histoire est loin d’être finie. Il a tellement kiffé son voyage dans les méandres du registre, qu’il prévoit d’en faire une série de posts de blog pour partager son savoir. Au menu, des analyses bien poussées des bugs, des techniques d’exploit et plein de tips pour mieux protéger nos bécanes, comme :

regedit.exe /e sauvegarde.reg

J’ai hâte de dévorer tout ça !